بخشی از پاورپوینت

--- پاورپوینت شامل تصاویر میباشد ----

اسلاید 1 :

رقابت پردازه های همروند در اختصاص یک منبع

دنباله وقایع لازم برای استفاده یک پردازنده از یک منبع:

1- درخواست: ارائه درخواست، در صورت اختصاص قبلی منبع به پردازنده دیگر، قرار گرفتن در صف انتظار .... تا آزادی یکی از نوع منبع درخواستی

2- اختصاص در اولین فرصت ممکن: نگهداری جدولی از وضعیت منبع

3- آزاد سازی: بروز آوری ساختمان داده های مدیریتی

اسلاید 2 :

اختصاص توسط سیستم و دو فراخوانی request و release توسط پردازنده ها انجام می شود.

چون تعداد منابع محدود است، باید مواظبت شود سناریوهای درستی از اختصاص انجام شود.

چنین سناریوهایی ممکن است منجر به بن بست شود.

شرایطی که هر کس متقاضی تعداد محدودی از کل منابع است ولی پردازه های رقیب مانع پیشرفت دو جانبه هستند :: بلوکه دا ئمی

اسلاید 3 :

منظور از منبع

فیزیکی

منطقی : رکورد فایل – سمافور - ...

منبع بایستی در هر لحظه توسط یک پردازه استفاده شود و -preemptable باشد.

اسلاید 4 :

شرط ممانعت دوجانبه: متقاضی بعدی باید منتظر بماند.

شرط H ld & Wait: درخواست منبع جدید بدون آزادی منابع فعلی که در اختیار دارد.

شرط -Preempti : مالک مختارانه منبع را آزاد کند تا بتواند تخصیص یابد.

شرط انتظار حلقوی

اسلاید 5 :

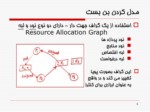

استفاده از یک گراف جهت دار - دارای دو نوع نود و لبه

Res urce All cati Graph

نود پردازه ها

نود منابع

لبه اختصاص

لبه درخواست

این گراف بصورت پویا

تغییر می کند و در واقع

به عنوان ابزاری برای کنترل بن بست استفاده می شود.

اسلاید 6 :

شرط لازم، وجود یک سیکل در گراف اختصاص منابع است، معهذا شرط کافی نیست. یعنی وجود سیکل شرط لازم است ولی کافی نیست.

اسلاید 7 :

شرط کافی در موارد مختلف متفاوت است:

اگر از هر منبع تنها یکی وجود داشته باشد وجود حلقه شرط لازم و کافی است.

اگر از هز منبع یکی یا بیشتر داشته باشیم شرط کافی برای بن بست یک K t است.

فرم ساده شده گراف تخصیص منابع این است که منابع را از گراف حذف کنیم. WFG

وقتی از هر منبع تنها یکی داریم، می توان WFG و وجود حلقه در آن را شرط لازم و کافی دانست.

اسلاید 8 :

مفهوم همان است که در محیط متمرکز ولی پیچیده تر

سه استراتژی

اجتناب: اختصاص دقیق منابع

پیش گیری: اعمال محدودیت در روش درخواست منابع توسط پردازه ها

تشخیص و ترمیم

در مواردی تمایز بین:

Res urce Deadl ck

C mmu icati Deadl ck: انتظار در بلاک برای رسیدن پیغام

اسلاید 9 :

این دسته از روش ها، دانش قبلی از مصرف منابع توسط پردازه ها را برای پیش بینی استفاده می کنند.

مراحل مختلف

با رسیدن درخواست، حتی اگر منبع موجود است بلافاصله تخصیص نمی یابد. سیستم فرض می کند که منبع اختصاص یافته است.

بررسی می شود که آیا تخصیص ”امن“ یا ”نا امن“ است. (با توجه به اطلاع از روند کار پردازه)

نتیجه بررسی می گوید که اگر امن است، تخصیص انجام شود و در غیر این صورت، (زمانی که نا امن است) به تعویق افتد.

اسلاید 10 :

اوضاع امن:

اوضاع عاری از بن بست و وجود دنباله ای از منابع و تخصیص به پردازه ها وجود دارد که همه پردازه ها می توانند کار خود را تکمیل کنند. ممکن است دنباله های مختلفی چنین شرطی را برآورده سازند. بنابراین : دنباله امن (Safe Seque ce) داریم.

شرط امن بودن دنباله: منابعی که Pi می تواند درخواست کند، با منابع موجود و منابع در اختیار پردازه های موجود در دنباله (قبل از Pi) می تواند برآورده شود.

مثال در کتاب Si ha