بخشی از پاورپوینت

--- پاورپوینت شامل تصاویر میباشد ----

اسلاید 1 :

Packet Sniff

استراق سمع بسته و اطلاعات در حال مبادله روی شبکه یکی از حملات بسیار موثر می باشد که نفوذگر از این طریق به همه ترافیک شبکه دسترسی پیدا می کند.

اسلاید 2 :

موارد مصرف استراق سمع شبکه های کامپیوتری:

برای کشف مشکلات ارتباطی شبکه های کامپیوتری(مثلا این که کامپیوتر a قادر به برقراری ارتباط با کامپیوتر b نیست .)

تبدیل ترافیک شبکه به متن قابل خواندن

آنالیز کارایی شبکه به منظور کشف گلوگاه ها 1

کشف نفوذ های احتمالی به شبکه از سوی نفوذ گران

واقعه نگاری2 از شبکه به منظور جلوگیری از اینکه نفوذگران نتوانندبه شبکه نفوذ کرده وردپاهای خود را از بین ببرند .

_______________________________________ 1.Bottleneck 2. Create logs

اسلاید 3 :

چگونه امکان استراق سمع ترافیک شبکه وجود دارد؟

پرتکل اترنت بر مبنای مدیریت اشتراک در شبکه های کامپیوتری طراحی شده است تمام ماشین ها در یک شبکه محلی از یک سیم مشترک استفاده می کنند پس این امکان وجود دارد که ماشین ها تمامی ترافیک شبکه را استراق سمع کنند.پس اترنت فیلتری را طراحی کرد که هر ماشین فقط ترافیک مربوط به آدرس فیزیکی خود را از روی شبکه بردارد.

یک برنامه استراق سمع این فیلتر را برداشته و سخت افزار اترنت را در حالت بی قید1 قرار می دهد. که در این حالت کلیه بسته های عبوری از شبکه را دریافت می کند .

_________________________________________________________________________________________

1.Promiscuous mode

اسلاید 4 :

اجزا یک نرم افزار استراق سمع :

- سخت افزار1

اکثر این نرم افزار ها با کارت های شبکه معمولی کار می کنند و نیاز به سخت افزار اضافی ندارند.

- گرداننده مسیر2

مهمترین قسمت نرم افزار است که ترافیک را از شبکه ضبط می کند آنرا به صورت دلخواه نفوذگر فیلتر می کند و در بافر ذخیره می کند

- بافر 3

بسته هایی که ضبط شده اند در این قسمت نگه داری می شوند.

____________________________________________________

1.Hardware 2. Capture driver 3.Buffer

اسلاید 5 :

- تحلیل گر روی خط1

امکان دیدن بسته های عبوری از شبکه را فراهم می کند .

- کد گشا 2

امکان نمایش بسته های عبوری از شبکه را به صورت متن قابل فهم فراهم می کند

- ویرایشگر بسته یا حمل کننده آن 3

برخی از نرم افزارها امکان ویرایش بسته های عبوری از شبکه و هدایت آن ها در مسیر مورد نظر را دارند

____________________________________________________

- Real-time analysis 2. Decode 3. Packet editing/transmission

اسلاید 6 :

عمل استراقع سمع در چه شبکه هایی امکان پذیر است؟

شبکه های محلی(LAN)

شبکه های گسترده(WAN)

شبکه های بی سیم (WIRELESS)

اسلاید 7 :

استراق سمع در شبکه های محلی مبتنی بر هاب :

- از آنجایی که بسته ها در هاب به صورت پخشی1 برای همه ارسال می شوند بنابراین نفوذ گر قادر خواهد بود با نصب یک اسب تراوای آلوده به snifferکلیه ترافیک شبکه را استراق سمع کند.

____________________________________________________

1.Broad cast

اسلاید 8 :

استراق سمع شبکه های گسترده (سوئیچ):

Switch jamming(اختلال در سوئیچ):

در این روش سوئیچ از حالت bridge خارج شده و به حالت تکرار کننده در می آید و این کار با سریز کردن جدول سوئیچ با آدرس های فیزیکی جعلی صورت می گیرد .

به روش های گوناگونی صورت می پذیرد مثلا فرستادن یک جریان دائمی1 از آشغال های تصادفی به سمت سوئیچ یا توسط یک تولید کننده ترافیک فاز مرحله ای .

به این حالت در اصطلاح امنیتی “fail open “ گفته می شود .

_______________________________________________

- continual stream of random garbage

اسلاید 9 :

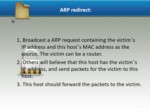

ARP redirect:

- Broadcast a ARP request containing the victim’s IP address and this host’s MAC address as the source. The victim can be a router.

- Others will believe that this host has the victim’s IP address, and send packets for the victim to this host.

- This host should forward the packets to the victim.

اسلاید 10 :

ICMP redirect:

در این روش به ماشین فرمان داده می شود که بسته های ارسالی خود را در جهت دیگری ارسال کند .یک مثال معمول در این مورد زمانی است که دو زیر شبکه منطقی در یک سگمنت فیزیکی قرار دارند و آلیس از یک زیر شبکه می خواهد با باب که در زیر شبکه دیگر قرار دارد ارتباط برقرار کند مسیر یاب محلی این موضوع را میداند و با ارسال یک پیغام icmp به آلیس اطلاع می دهد که می تواند بسته های خود را مستقیما به سمت باب ارسال کند .

یک هکر می تواند این مسیر را خراب کند با فرستادن یک redirectو ادعا کردن اینکه باید بسته های ارسالی به باب از جانب آلیس ابتدا باید به سمت وی ارسال شوند