بخشی از پاورپوینت

--- پاورپوینت شامل تصاویر میباشد ----

اسلاید 1 :

امضاء رقمي

- چرا به امضاء رقمي نياز داريم؟

جعل توسط گيرنده : گيرنده مي تواند يك پيغام جعلي را بسازد(با استفاده از كليد توافق شده) و آنرا به فرستنده نسبت دهد!

انكار توسط فرستنده : فرستنده مي تواند سناريوي فوق را بهانه قرار دهد و پيغام فرستاده شده را منكر شود!

اسلاید 2 :

- ويژگيها :

امكان تصديق هويت فرستنده، زمان و تاريخ ارسال

تصديق محتويات پيغام

امكان تصديق توسط طرف سوم(در صورت بروز اختلاف)

اسلاید 3 :

- نيازمنديها :

رشته بيتي توليد شده وابسته به پيام اصلي باشد.

از اطلاعات منحصر به فرستنده استفاده شود(جلوگيري از جعل و انكار)

به سادگي محاسبه شود

تشخيص و تاييد(verify) آن آسان باشد

جعل آن از نظر محاسباتي دست نيافتني باشد

امكان ذخيره آن روي فضاي ديسك وجود داشته باشد.

اسلاید 4 :

- مولفه ها :

الگوريتم توليد کليد(Key Generation Alg)

- بصورت تصادفی يک زوج کليد عمومی توليد می کند.

الگوريتم توليد امضاء(Signature Alg)

- پيغام و کليد خصوصی فرستنده را به عنوان ورودی می گيرد و امضاء را توليد می کند.

الگوريتم تاييد امضا (Signature Verification Alg)

- امضاء و کليد عمومی فرستنده را به عنون ورودی می گيرد و تاييديه امضاء را به عنوان خروجی برمی گرداند.

اسلاید 5 :

- انواع

مستقيم(Direct) :

- ضعف : به امنيت كليد خصوصي فرستنده وابسته است

فرستنده می تواند ارسال پيغام را انکار کند

استفاده از timestamp به تنهايی کافی نيست. ممکن است در زمان T، کليد خصوصی فرستنده لو رفته باشد.

باواسط(Arbitrated)

- وجود يك سوم شخص مشكل تعلق پيغام به فرستنده را برطرف ميكند

- امکان مراجعه به آن در صورت بروز اختلاف

اسلاید 6 :

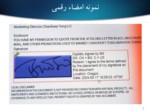

امضاء رقمي با واسط

- سناريوي اول (رمز متقارن، واسط پيام ها را مي بيند):

XàA : M, {IDX, h(M)}Kxa

AàY : {IDX, M, {IDX, h(M)}Kxa, T}Kay

- عدم رعايت محرمانگي پيغام

امکان تبانی واسط با فرستنده يا گيرنده

اسلاید 7 :

- سناريوي دوم (رمز متقارن، واسط پيام ها را نمي بيند):

XàA : IDX, {M}Kxy , {IDX, h({M}Kxy)}Kxa

AàY : {IDX, {M}Kxy, {IDX, h({M}Kxy)}Kxa, T}Kay

امکان تبانی واسط با فرستنده يا گيرنده

اسلاید 8 :

- سناريوي سوم (رمز نامتقارن، واسط پيام ها را نمي بيند):

XàA : IDX, {IDX, {{M}KRx}KUy}KRx

AàY : {IDX, {{M}KRx}KUy , T}KRa

نياز به هيچ توافقي قبل از ارتباط نيست

در صورت لو رفتن كليد خصوصي x، برچسب زماني درست است

متن پيام در معرض ديد واسط يا شخص ديگر نيست.

اسلاید 9 :

پروتكلهاي احراز اصالت

- احراز اصالت دو طرفه

هر دو طرف ارتباط بايد از هويت همديگر مطلع شوند.

- احراز اصالت يک طرفه

لازم است تنها يک طرف ارتباط هويت خود را اثبات کند.

مورد استفاده : يک شخص يک پيام را در يک گروه عمومی منتشر می کند.

اسلاید 10 :

- احراز اصالت مقدمه تبادل كليدهاي نشست است

- محرمانگي و صحت زماني دو نياز اصلي پروتكل هاي تبادل كليد است.

- دو خطر اساسی تبادل امن کليدهای نشست را تهديد می کند:

شنود

حملات جعل و تكرار