بخشی از پاورپوینت

--- پاورپوینت شامل تصاویر میباشد ----

اسلاید 1 :

مقدمه

راه حل های امنيتی وابسته به كاربرد(تاكنون)

nS/MIME و PGP : امنيت پست الكترونيكي

nKerberos : امنيت بين كاربر-كارگزار(احراز هويت)

nSSL : ايجاد يک کانال امن در وب

نياز به امنيت در سطح IP

محرمانگی محتوای بسته های IP

هويت شناسی فرستنده و گيرنده بسته ها

اسلاید 2 :

oIPSec یک پروتکل تنها نیست بلکه مجموعه ای از الگوریتمهای امنیتی و چارچوبی کلی فراهم می کند که به کمک آن ارتباط امنی برقرار کرد.

سرويسهای امنيتی فراهم شده توسط IPSec

هويت شناسی(به همراه كنترل جامعيت داده ها)

محرمانگی بسته ها

مديريت كليد (تبادل امن كليد)

اسلاید 3 :

نمونه كاربردهای IPSec

ايجاد VPN برای شعبه های مختلف يك سازمان از طريق اينترنت

دسترسی امن كارمندان شركت به منابع شبكه از طريق اینترنت

امكان ارتباط امن بين چند سازمان

به وجود آوردن خدمات امنيتی برای كاربردهای ديگر(مثل تجارت الكترونيك)

اسلاید 4 :

مزايای استفاده از IPSec

تامين امنيت قوی بين داخل و خارج LAN در صورت بكارگيری در راهيابها و حفاظ ها (Firewallها)

عدم سربار رمزنگاری در نقاط انتهایی

شفافيت از نظر كاربران

شفافيت از ديد برنامه های كاربردی لايه های بالاتر

ايجاد ارتباط امن بين كاركنان سازمان از خارج به داخل

اسلاید 5 :

معماری :IPSec ویژگیها

ويژگيها

دارای توصيف نسبتا مشكل

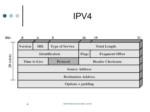

الزامی در IPv6 و اختياری در IPv4

در برگرفتن موارد زير:

پروتكل IPSec در سرآيند (Header)های توسعه يافته و بعد از سرآيند اصلی IP پياده سازی می شود

مستندات IPSec بسیار حجیم بوده و به صورت زیر دسته بندی شده است:

oArchitecture

o (ESP) Encapsulating Security Payload : رمزنگاری بسته ها (احراز هويت به صورت اختياري)

o(AH) Authentication Header : تشخيص هويت بسته ها

مديريت كليد : تبادل امن كليدها

الگوریتم های رمزنگاری و هویت شناسی

اسلاید 6 :

معماری :IPSec سرويس ها

سرويس های ارائه شده:

كنترل دسترسي

تضمين صحت داده ها در ارتباط Connectionless

احراز هويت منبع داده ها (Data Origin)

تشخيص بسته های دوباره ارسال شده و رد آنها (Replay Attack)

محرمانگی بستهها

محرمانگی جريان ترافيك

اسلاید 7 :

معماری :IPSec

Security Association

تعريف : مجمع امنيتي(Security Association) يك مفهوم كليدی در مكانيزمهای احراز هويت و محرمانگی برای IP بوده و يك رابطه يك طرفه بين فرستنده و گيرنده بسته ايجاد می كند.

SA در IP به نوعی معادل Connection در TCP است

اسلاید 8 :

ويژگيها :

يك SA بصورت يكتا با 3 پارامتر تعيين می شود:

nSecurity Parameters Index (SPI): يك رشته بيتی نسبت داده شده به SA

nIP Destination Address : آدرس مقصد نهايی SA

nSecurity Protocol Identifier : بيانگر تعلق SA به AH يا ESP

اسلاید 9 :

پارامترهای SA

nSequence Number Counter

nSequence Counter Overflow

nAnti Replay Windows

nAH Information

nESP Information

nSA Lifetime

nIPSec Protocol Mode

nMaximum Transmission Unit

اسلاید 10 :

معماری :IPSec

حالتهای انتقال بستهها

در هر دوی AH و ESP دو حالت انتقال وجود دارد:

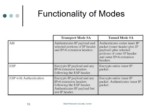

حالت انتقال(Transport Mode)

تغييرات تنها روی محتوای بسته صورت می گيرد، بدون تغيير سرآيند IP

حالت تونل (Tunnel Mode)

اعمال تغييرات روی كل بسته IP(سرآيند+Payload) و فرستادن نتيجه به عنوان يك بسته جديد